-

ブランドコミュニケーション

ブランド・ジャパン 2026|ブランドランキングTOP100を発表

-

ブランドコミュニケーション

IT企業が実践した、社員起点の周年プロジェクト

NECソリューションイノベータ株式会社

-

ブランドコミュニケーション

大学の「戦略」「コミュニケーション」ツールとしての統合報告書

千葉商科大学

-

コンテンツ編集・制作

調査データで知る「生成AI利用度(役職別・企業規模別)」

-

サステナビリティ

ESGからリスク管理、価値創造へ。EcoVadisが予測する、サプライチェーン管理の未来

-

コンテンツ編集・制作

20代の生成AI活用最前線、デジタルネイティブ世代が求める「時短」と「正確性」

-

コンテンツ編集・制作

生成AIが変えるビジネス情報収集の未来――約半数が生成AIを活用も「賢く疑う」

-

ブランドコミュニケーション

「歓びと感動」を問い続けた130年。自社のDNAを研究で掘り起こし、未来の無形資産に変える

株式会社乃村工藝社

-

ブランドコミュニケーション

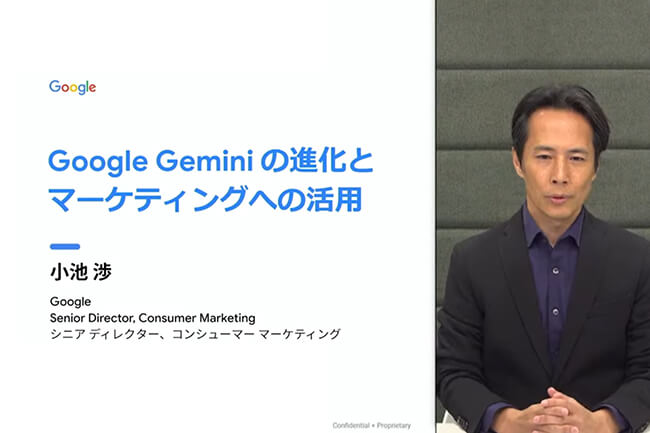

ブランド・ジャパン初ノミネート、Google「Gemini」の可能性と活用のポイント

-

ブランドコミュニケーション

人はなぜそのブランドを思い出すのか「ブランド・ジャパン2026」想起調査が示す、選ばれるブランドの条件

-

ブランドコミュニケーション

オートバックスセブンが挑む「総合モビリティアフター業」への転換 世の中の価値観と、自社ブランドの現在地を「ブランド・ジャパン」で検証

株式会社オートバックスセブン

-

ブランドコミュニケーション

イベントレポート<「変える広報、変わる大学」 大学広報メディアアワード 2025> 審査結果発表会開催